Office 365 ATP Attack Simulator (Preview)

Office 365 ATP için Attack Simulator daha önceden Office 365 Güvenlik ve Uyumluluk protection.office.com adresi üzerinden açılırken artık security.microsoft.com Microsoft 365 Security Center üzerinde preview (ön izleme) olarak görünmektedir. Sizler için azda olsa deneyimleme şansım oldu. Deneyimlediğim bilgileri sizler için paylaşacağım. Daha önceden bu konuyu derinlemesine incelemiştim. Saldırı simülatörü hakkında geniş bilgiye bu bağlantı üzerinden erişebilirsiniz. Yazı baya uzun olacağı için uzun uzun açıklama yapıp sizleri yormak istemiyorum. Uygulamalı olarak isterseniz saldırı simülatörünü birlikte incelemeye başlayalım.

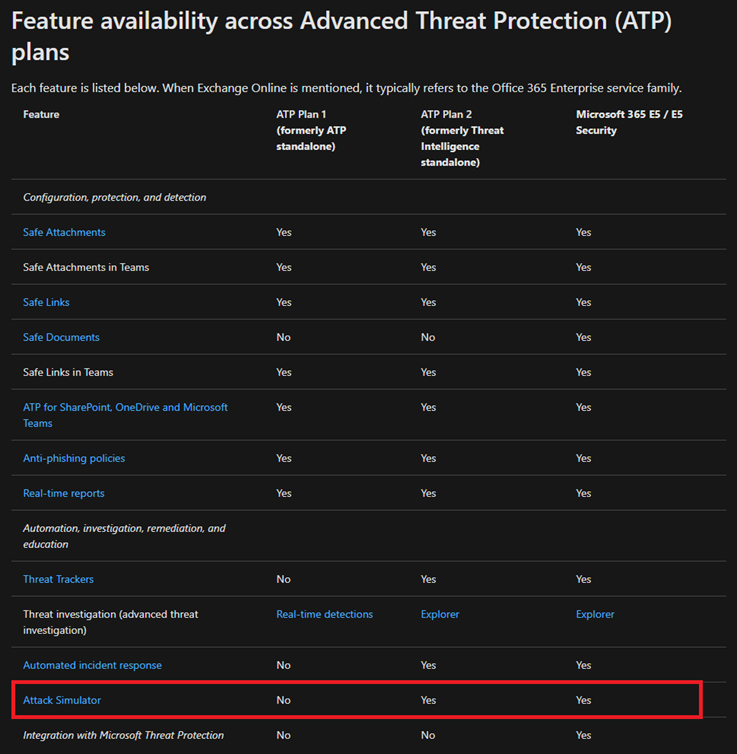

Office 365 ATP kullanan bir çok firma Office 365 ATP Plan 1 kullandıkları için Attack Simulator üzülerekte olsa deneyimleme şansları fazla olmayacaktır. Yukarıdaki ATP planlarını karşılaştırma tablosunda görüldüğü üzere, ATP Office 365 Attack Simulator özelliği sadece Plan 2 hizmetini kullanan kullanıcılar için gelmektedir.

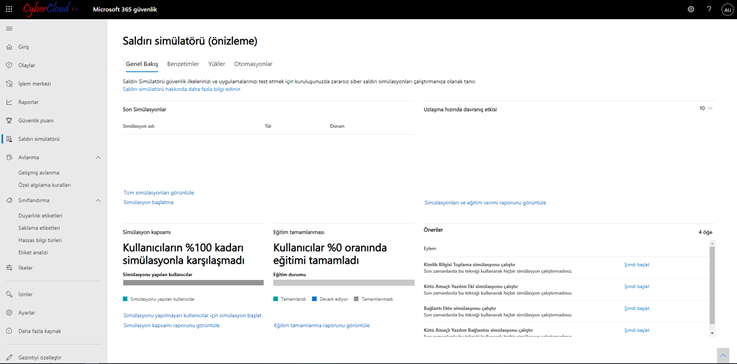

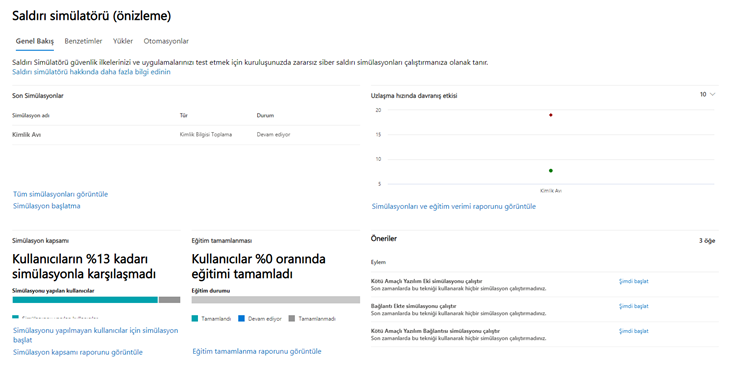

Attack Simulator girebilmek için bu bağlantıyı kullanabilirsiniz. Genel bakış ekranı üzerinden daha önceden yapmış olduğunuz atakları ve bu ataklara ait bir çok raporu grafiksel olarak görüntüleyebilirsiniz.

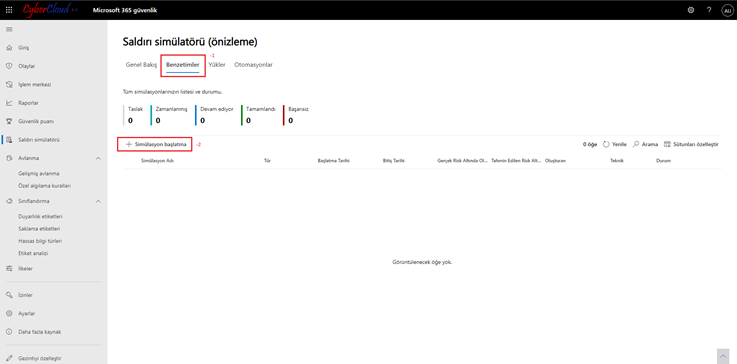

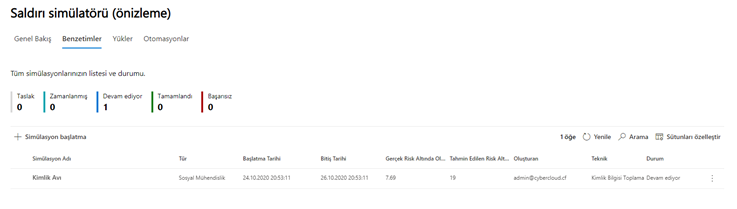

Benzetmeler yani Simulator sekmesine geçtiğinizde yeni bir atak simülatörü oluşturabilirsiniz. Görselde olduğu gibi + Simülasyonu başlatma butonuna tıklayalım.

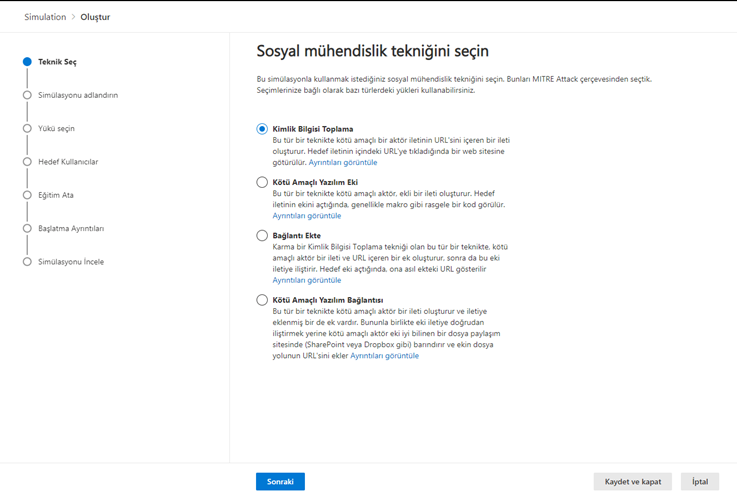

Karşımıza yukarıda ki pencere açılacaktır. Bu ekranda yapmak istediğimiz sosyal mühendislik tekniğini seçmemiz gerekmektedir. Ben Kimlik bilgisi toplama seçeneğini seçeceğim. Burada ki amacın bir kimlik avı saldırısı yaparak kullanıcılarımın kimlik bilgilerini ele geçirmek olacaktır. Burada özellikle belirtmekte fayda var. Yönetici daha olsanız kullanıcılarınızın kimlik bilgilerini göremeyeceksiniz. Yine diğer sosyal mühendislik teknikleri hakkında yukarıda ki görselden bilgi edinebilirsiniz.

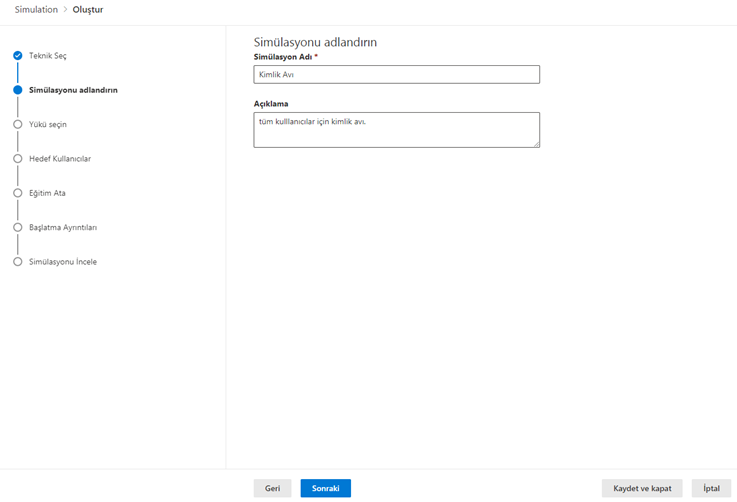

Simülasyonumuza bir isim verelim.

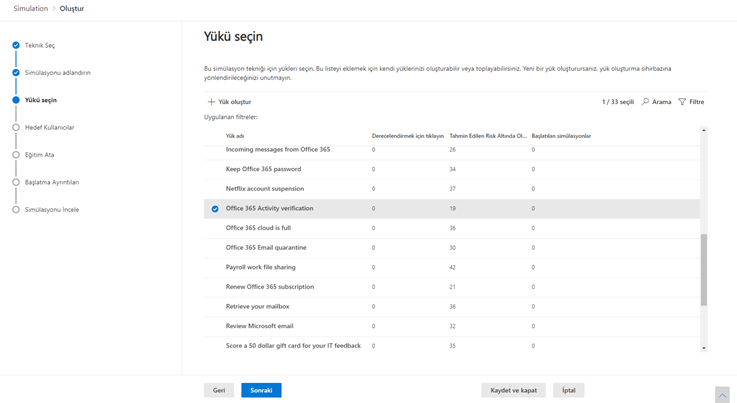

Yük penceresine yani payloads ekranına geldiğimizde hali hazırda hazırlanmış. Bir çok sosyal mühendislik için kullanabileceğimiz payloads yer almaktadır. Ben burada Office 365 Activity verification payloadını kullanacağım. Payloads deşiğimiz aslında Microsoft’un bizler için hazırlamış olduğu mail temaları örneğin parolanızı resetlemeniz gerekiyor gibi bir form düşünebilirsiniz.

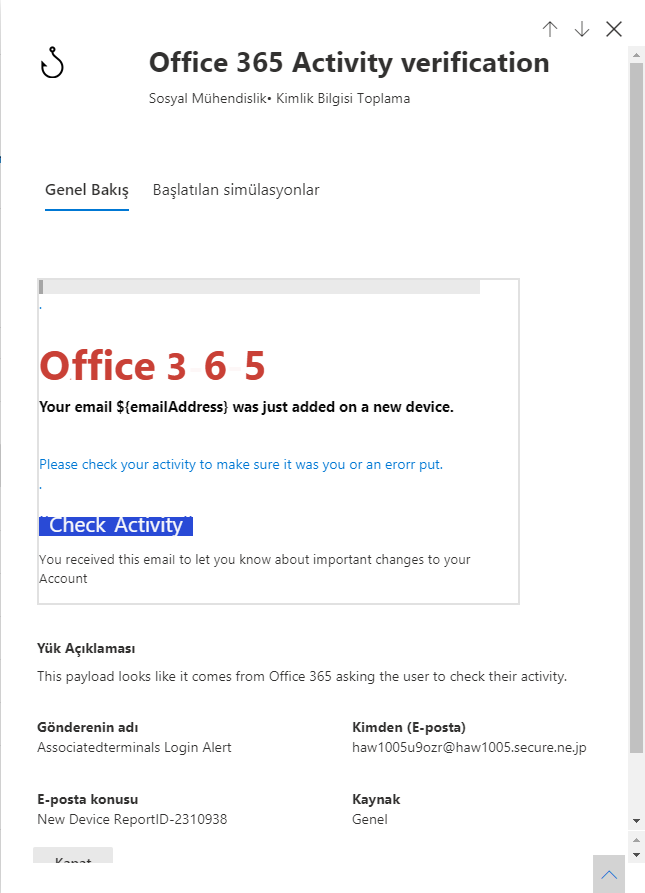

Yine ilgili payload üzerine tıkladığımızda kimlik avı yapacağımız kullanıcılar için kullanacağımız payloadın ön ilemesini görebiliriz.

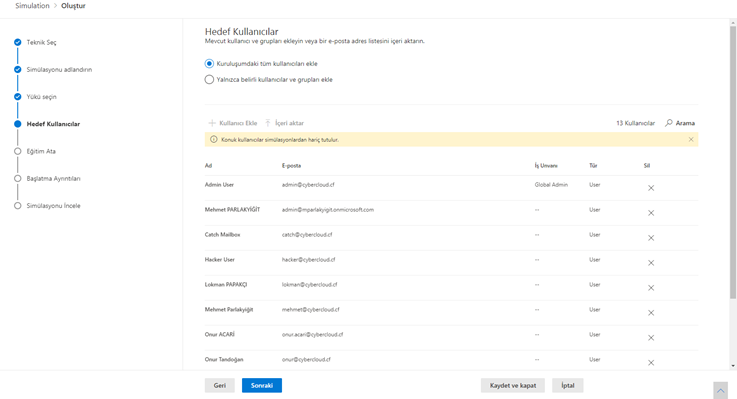

Bu kısımda ise saldırı yapacağımız belirli kullanıcılara veya gruplara mı yoksa tüm kullanıcılara mı ? bu seçeneği belirledikten sonra simülatörümüzü oluşturmaya devam edelim.

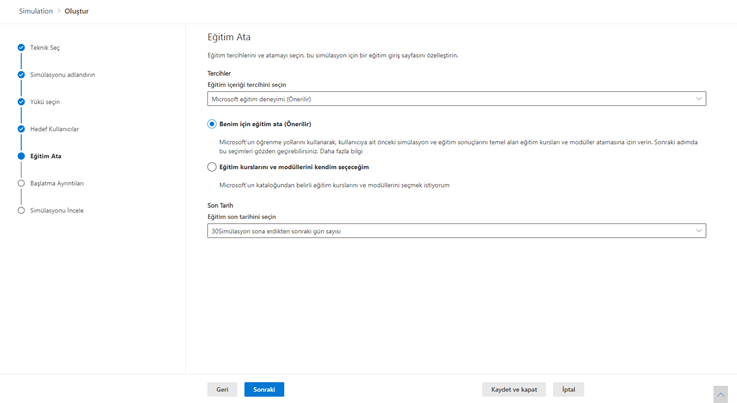

Eğitim ekranında ise eğer kullanıcı bu oltalama saldırısına düşecek olursa bu saldırıdan sonra kullanıcıya eğitim atayacak bu konuyu yazının devamında detaylı işleyeceğim.

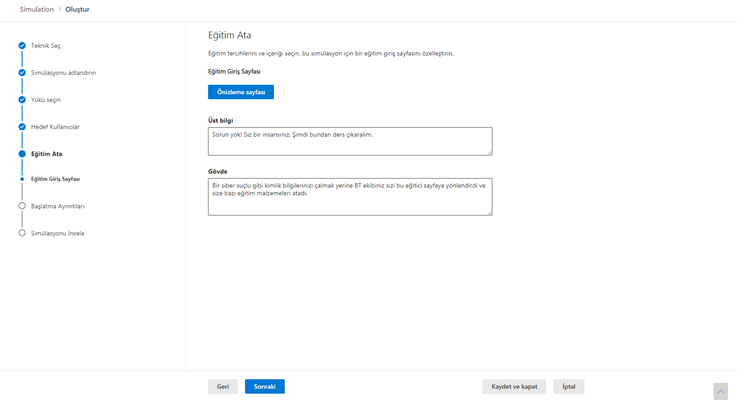

Bu bölümde ise eğitim giriş sayfasını ufakta olsa özelleştireceğiz.

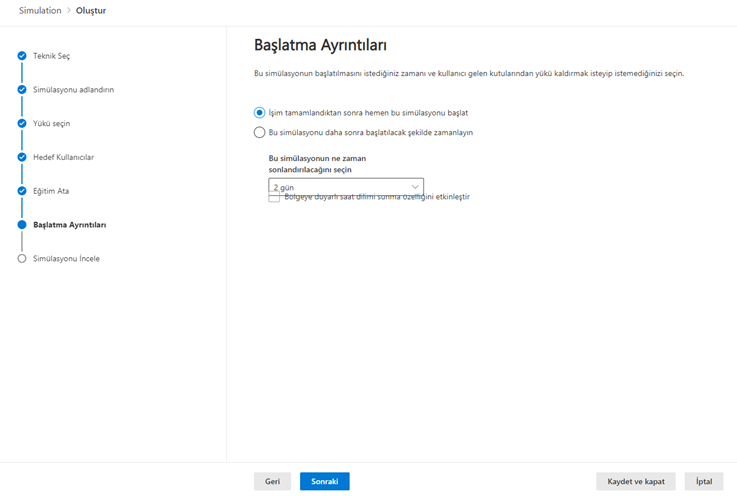

Simülasyonu başlatma ayrıntılarına geldiğimizde ise saldırıyı istediğimiz bir tarihte veya hemen yapabiliriz ben hemen yapmak istiyorum.

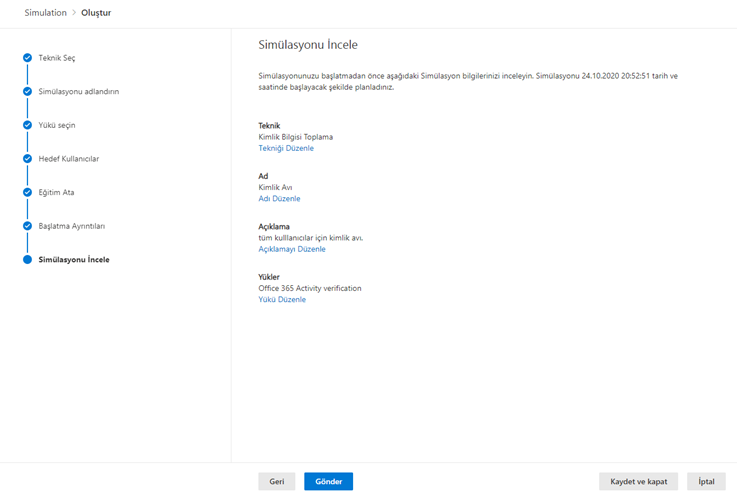

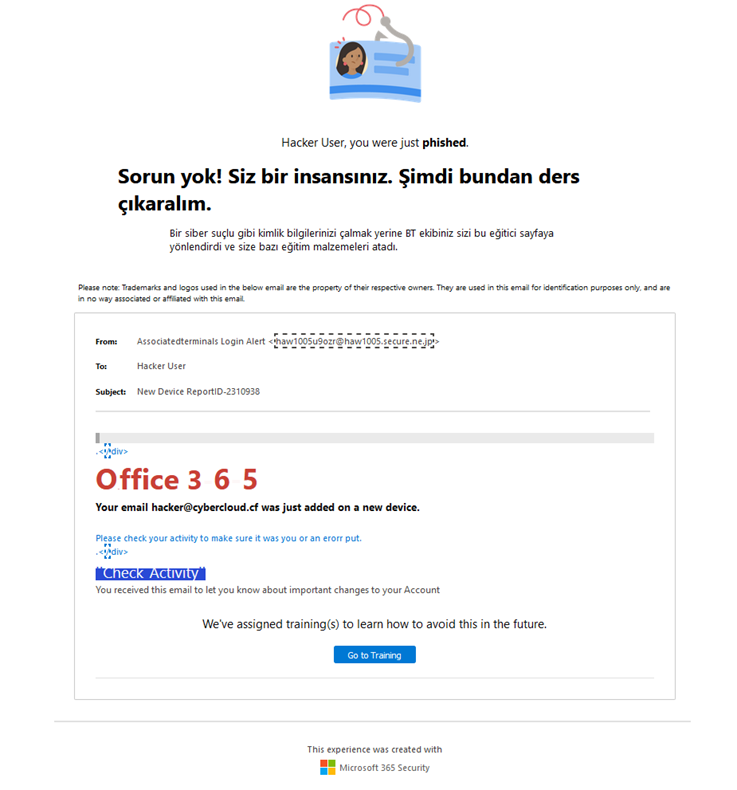

Simülasyonu inceleme penceresine geldiğimizde yapacağımız saldırıyı inceleyebiliriz. Gönder butonuna basarak simülasyonu başlatıyoruz.

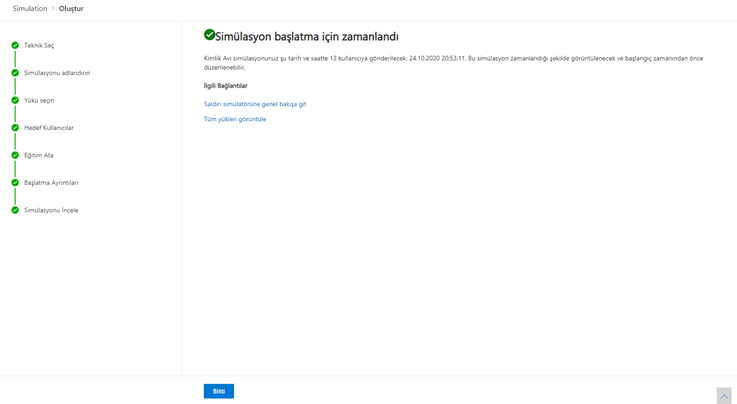

Simülasyonumuz başlamış durumdadır. Şimdi herhangi bir kullanıcıya giderek olayı yerinde araştıralım.

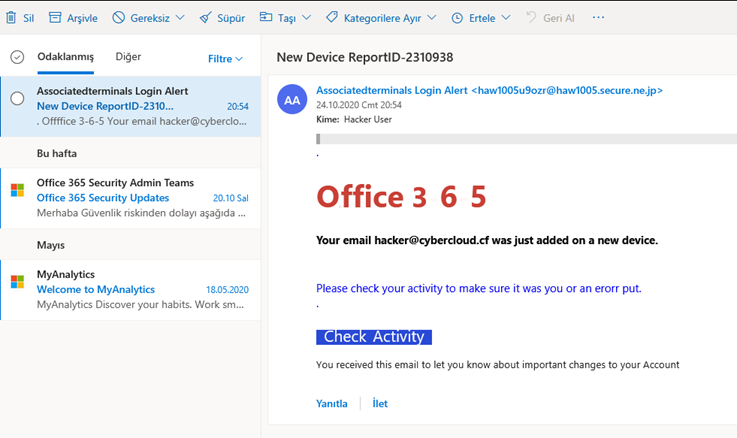

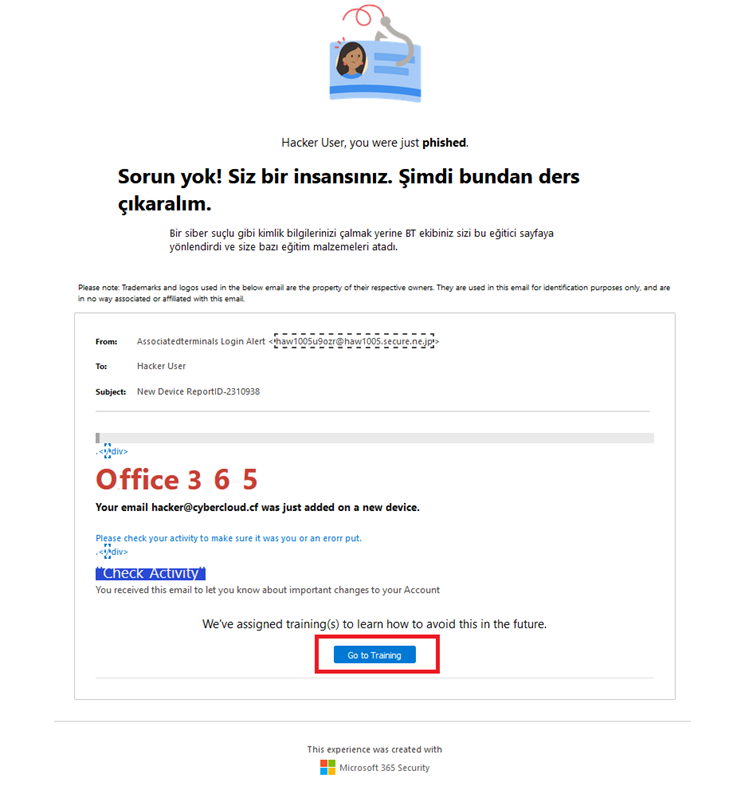

Şimdi test için oluşturduğum kullanıcılardan birinin posta kutusuna gittiğimde kimlik avı için oluşturduğum mailin geldiğini görüyorum. Check Activity linkine tıkladığımda benden kullanıcı adı ve parola istiyor bu bilgileri giriyorum.

Bingo Muhtemelen gerçek bir kullanıcı olmuş olsaydım bu savaşı kaybetmiş olacaktım.

Attack Simulator ekranına tekrar döndüğümde oluşturduğum simülasyonları görebiliriz. Yine bu atak sonucunda oluşan raporlara erişebiliriz.

Yine benzetmeler (Simulator) sekmesine geldiğimizde zamanlanmış devam eden veya başarısız olan tüm simülasyonlarımızı görebiliriz. Şimdi oluşturduğumuz kimlik avı isimli simülasyona tıklayalım.

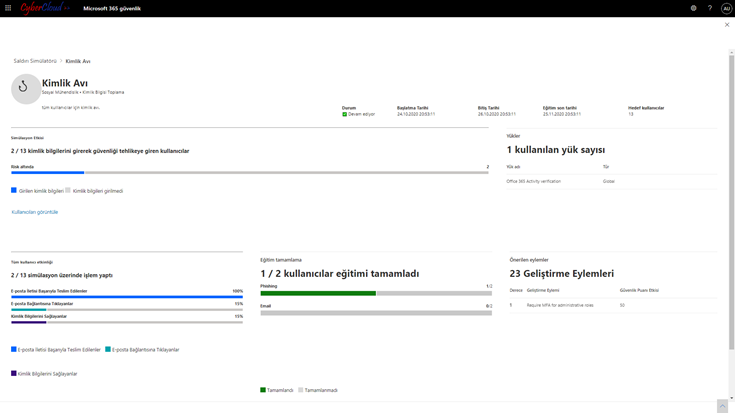

Kimlik avı saldırısında yapılmış olan tüm olayların detaylarını görebiliriz. Hangi kullanıcılara e-posta iletilmiş hangi kullanıcılar gelen bağlantıya tıklamış hangi kullanıcılar kimlik bilgilerini sistem üzerine girmişler hepsini görebiliriz. Şimdi kullanıcıları görüntüle linkine tıklayalım

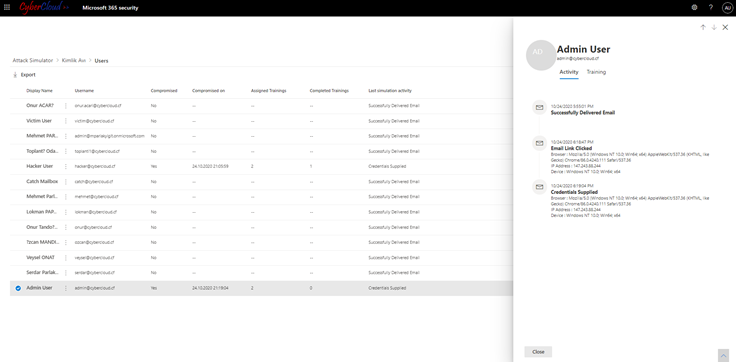

Bu ekranda ise kullanıcılara ait tüm detaylara ulaşmamış mümkündür. Örneğin admin kullanıcısına baktığımızda e-postanın başarılı bir şekilde ulaştığını, linke tıkladığını ve hatta kimlik bilgilerini sisteme girdiğini görebiliriz.

Kullanıcı kimlik bilgilerini girdi ve başarısız oldu yukarıda ki pencereyle karşılaşacaktır. Go to tranining butonuna tıkladığında ise konuyla alakalı eğitim alabilir.

Eğer oturum açmış olduğunuz dil ile eğitim alamazsanız yukarıda ki dillerden birisini kullanabiliriz.

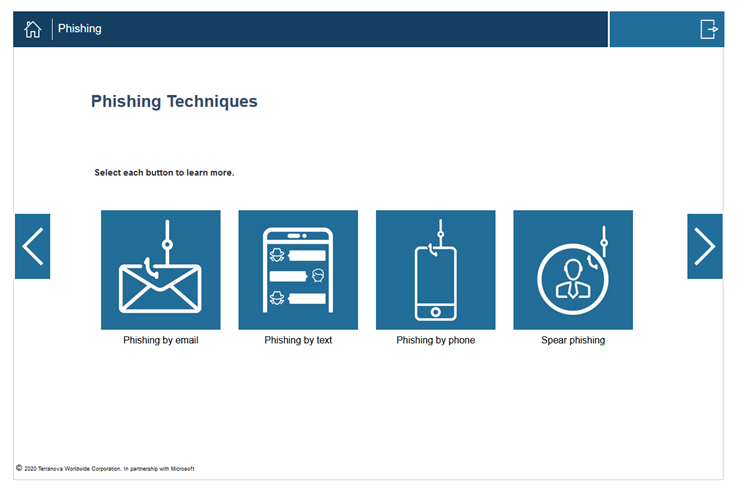

Dilimizi seçtikten sonra eğitim başlayacak ve sonunda bir sınav yapılacaktır. Buna göre eğitimi tamamlamış olacak ve yapılan sosyal mühendislik saldırılarına karşı bilinçlenecektir.

Başka yazılarda görüşmek üzere…