Microsoft Defender for Office 365 Automated Investigation ve Response

Eksi adıyla Office 365 yeni adıyla Microsoft Defender for Office 365’in özelliklerinden olan Automated Investigation ve Response kısaca (AIR) kuruluşunuzdaki tehditler nedeniyle risk altında olan kişiler, içerikler ve aygıtlar arasında bağlantı kurmanızı sağlar. AIR özelliği bir güvenlik uzmanı tarafından manuel olarak başlatılır. Yazımızın devamında bir senaryo üzerinden giderek AIR özelliğinin nasıl çalıştığını uygulamalı olarak göreceğiz.

Lisanslama

AIR özelliği Microsoft Defender for Office 365 Plan 2 içerisinde gelen bir özelliktir. Sadece Exchange online Planlardan birisini kullanmış olsanız dahi add-on olarak alabilirsiniz. Ayrıca aşağıda belirtilen paketler içerisinde yer almaktadır.

– Microsoft 365 E5

– Microsoft 365 A5

– Microsoft 365 E5 Security

– Microsoft 365 A5 Security

– Office 365 E5 plus Enterprise Mobility + Security E5 plus Windows E5

Daha önceden belirttiğim gibi bir senaryo üzerinden gidecektik test işlemi yapacağımız kuruluş üzerinde bulunan bir veya birden fazla kullanıcıya yukarıda ekinde zararlı bir yazılım içeren mail atıyorum.

Tabii kuruluş içerisinde Office 365 ATP kullanıldığı için kullanıcılara zararlı içeriğe sahip mail ulaşmıyor. Bunu Explorer yani gezgin üzerinden takip edebilirsiniz. Explorer gitmek için aşağıda ki linki kullanabilirsiniz.

https://protection.office.com/threatexplorer

İlgili maili seçtikten sonra Eylemler butonuna basalım açılan menüden Araştırmayı tetikle seçeneğini seçelim.

İşlemin başlatıldığını göreceğiz.

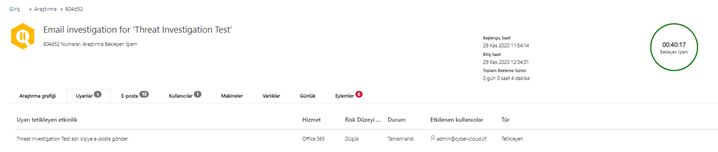

Sistem bizi yukarıda ki sayfaya yani Threat Investigation sayfasına yönlendirecektir. AIR işleminin başladığını görebiliriz. Şimdi yukarıda kırmızı ok ile gösterilen yönlendirme butonuna basalım. Threat Investigation sayfasına aşağıda ki link üzerinden ulaşabilirsiniz. Ayrıca ufak bir dip not belirtmek istiyorum. Filtre tıkladığınızda biten tehdit bulunmayan veya bulunan öğelerin gösterilmesini sağlayabilirsiniz.

https://protection.office.com/airinvestigation

AIR işleminin başladığını ve yavaş yavaş araştırma grafiğinin oluştuğunu görebiliriz.

Bir müddet sonra işlemin bittiğini Threat Investigation sayfasından görebiliriz. Bekleyen bir işlem olduğu hakkında bizi uyarıyor.

Tekrar araştırma grafiğine döndüğümüzde gelen zararlı yazılımla alakalı olarak ne tür ihlaller yapılmış. Hangi kullanıcılar vaya makinalar bu zararlıdan etkilenmiş görebiliriz. Her farklı bir öğeye tıkladığınızda yukarıda bulunan sekmeye otomatik olarak geçecektir. Biz sırasıyla bu tablara bakalım.

Araştırma grafiği :

analize konu olan tüm varlıkları göstermektedir.

Uyarılar: Bu sekmede vaka sonucunda gerçekleşen DLP politikası ihlali, riskli oturum açma gibi uyarıları görebilirsiniz.

E-Posta : Soruşturma kapsamında gerçekleştirilen e-postaların görüntülenmesini sağlar. Yine buna bağlı olarak e-posta tehdit türlerini gösterir.

Kullanıcılar : Soruşturma kapsamında bulunan tüm kullanıcıları gösterir.

Makineler : Soruşturma kapsamında bulunan tüm makineleri gösterir.

Varlıklar : Soruşturma dahilinde bulunan e-posta adresleri, IP adresleri, dosyalar e-posta kümeleri gibi varlıkları ve ayrıntılarını göstermektedir.

Günlük: Soruşturma esnasında gerçekleşen tüm adımları görebilirsiniz.

Eylemler : Araştırma tamamlandıktan sonra iyileştirme işlemlerini başlatmanızı sağlamaktadır. Eylemler onaylandığında soruşturmanın kapanmasını sağlar. Reddetmek ise kısmen düzeltilmesini sağlamaktadır. Şimdi Tüm eylemleri seçelim.

Bu link üzerinden otomatik araştırmanın ayrıntılarını ve sonuçlarını detaylı olarak görebilirsiniz.

Seçme işlemini yaptıktan sonra onaylayalım.

Yukarıda ki görselde görüldüğü gibi tüm eylemleri onayladık.

Sonuç olarak tekrar Threat Investigation sayfasına döndüğümüzde araştırmanın düzeltildiğini görebiliriz. Böylelikle araştırmamızı sonlandırmış oluruz.