Microsoft Defender For Endpoint Threat & Vulnerability Management Dashboard

Bir çok kurum ve kuruluş milyonlarca para harcayarak bir çok güvenlik ürünleri alıyorlar. Bunlar donanım yazılım hiç fark etmeksizin yatırım yapmaktadırlar. Bir çoğu işe yaramayan bir çoğu doğru bir şekilde yapılandırılmadan kullanılan ürünler. Bunun yanında bir çok firma ise belirli aralıklarla penetrasyon testleri yaptırmaktadırlar. Tabii burada önemli Pentest yapan firmanın tecrübe ve birikimi bazı firmalar var ki kendilerini öyle allayıp pulluyorlar böyle durumlarda ise hem paranız boşa gidiyor, hem savunmasız kalmış oluyorsunuz. Av olmamanız mucize diyebilirim. Penetrasyon testi yaptıracağınız firmaları çok iyi seçmeniz gerekmektedir. Önemli olan görünmeyeni görmektir.

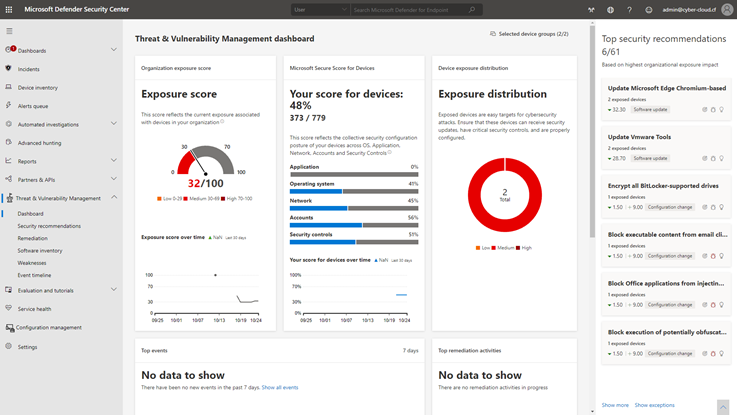

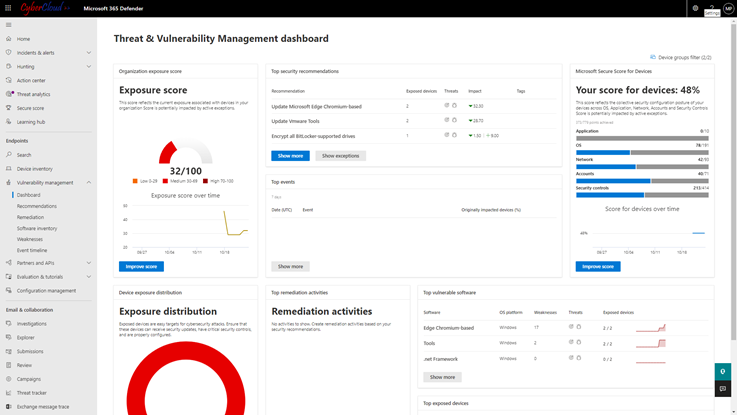

Bugünkü konumuz ise Microsoft Defender For Endpoint ürününün bir hizmeti olan Threat & Vulnerability Management (Tehdit ve Güvenlik Açığı Yönetimi) yazımın başında belirttiğim gibi tüm firmaların aslında ortak konusu diyebiliriz. Threat & Vulnerability Management hizmetinden faydalanabilmeniz için; Microsoft Defender For Endpoint ürününü kullanıyor olmanız gerekmektedir. Tabii bu yazılımların sunucu ve client işletim sisteminize endpoint sensörlerini kurmuş olmanız gerekmektedir. Peki Tehdit ve Güvenlik Açığı Yönetimi içerinde neler barındırıyor. Bunları isterseniz başlıklar halinde görelim.

Threat & Vulnerability Management Dashboard ulaşmak için aşağıda ki linki kullanabilirsiniz. Bu yönetim panosu eski bir panodur.

https://securitycenter.windows.com/tvm_dashboard

Dashboard (Pano)

İsterseniz, buraya Microsoft Defender Security Center üzerinden ulaşabilirsiniz. Aşağıda linkini paylaşıyorum. Threat & Vulnerability Management Dashboard ilk açtığınızda sizleri Dashboard ekranı karşılayacaktır. Bu ekranda kuruluşunuz içerisinde bulunan cihaz için genel puanlamalar veren bir ekrandır. Bu ne demek oluyor derseniz. Her bir skora tıkladığınızda kuruluş içerisinde ki cihazları iyileştirmek için size önerilerde bulunan hatta bu zafiyetleri nasıl kapatacağınızı belirten notlarla karşılaşırsınız.

https://security.microsoft.com/tvm_dashboard

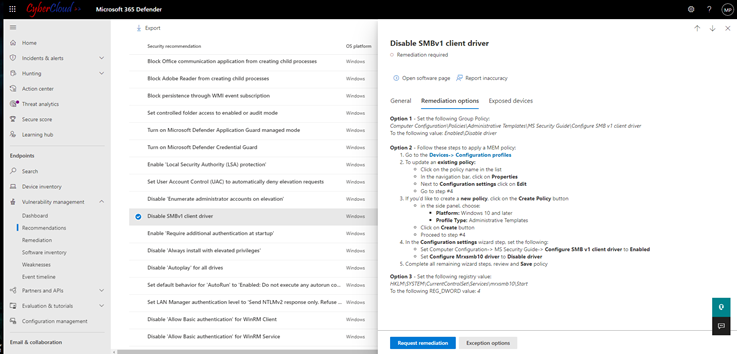

Örneğin ben Your score for devices tıkladığımda kuruluşum içerisinde bulunan cihazların güvenliğini arttırabilmek için neler yapabileceğimiz görüyorum. Disable SMBv! Client driver seçeneğine tıkladığımda bu zafiyeti nasıl kapatmam gerektiğini söyleyen bir nor ile karşılaşıyorum

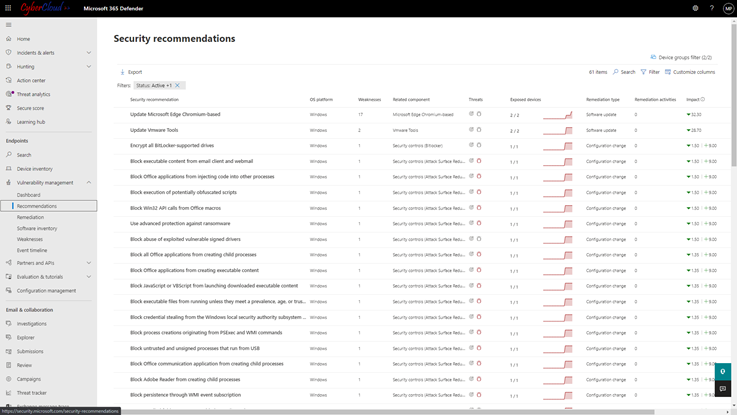

Security recommendations (Güvenlik Önerileri)

Security recommendations (Güvenlik Önerileri) penceresine geldiğimde ise;

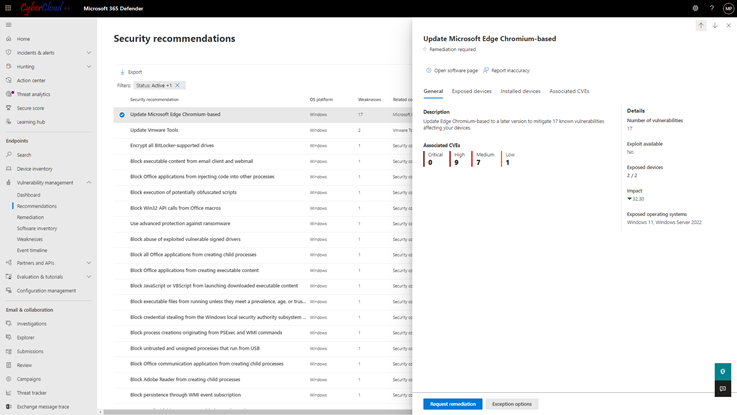

Örnek olması açısından ben güvenlik önerilerinden Update Microsoft Edge Chromium-based seçeneğine tıklıyorum. Sağ taraftan yine bir pencere açılıyor. Edge web tarayıcımı güncellemem gerektiğini söylüyor.

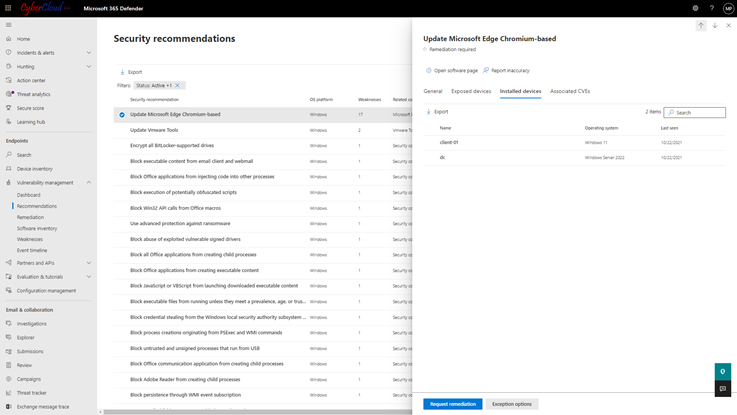

Installed devices (kurulu cihazlar) sekmesine geçtiğimde edge web tarayıcısı yüklü olan cihazlarımı gösteriyor.

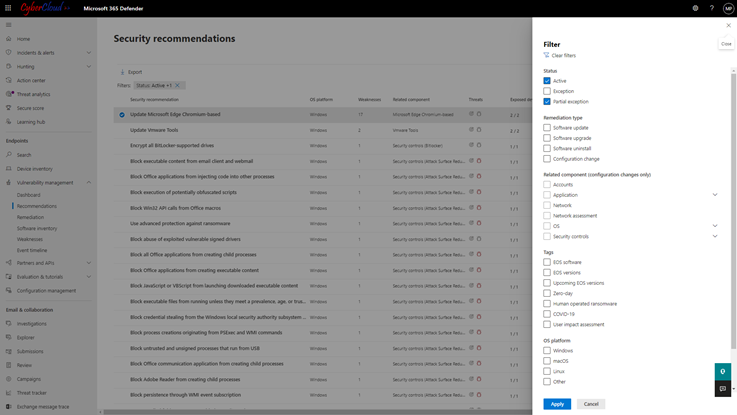

Filter butonuna tıkladığınızda yukarıda gösterilen filtrelere göre cihazlarınızı filitleyerek daha net sonuçlar alabilirsiniz. Örneğin; işletim sistemleri Linux olan gibi düşünebilirsiniz.

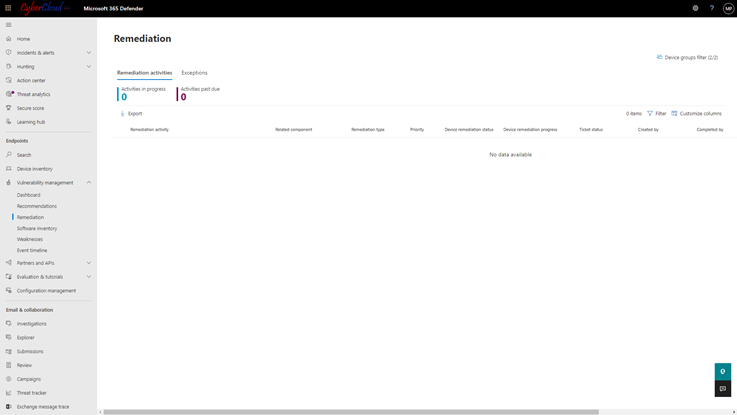

Remediation (İyileştirme)

Oluşturduğumuz düzeltme ve öneri etkinliklerini görebiliriz. Benim böyle bir aktivitem olmadığı için her şey sıfır.

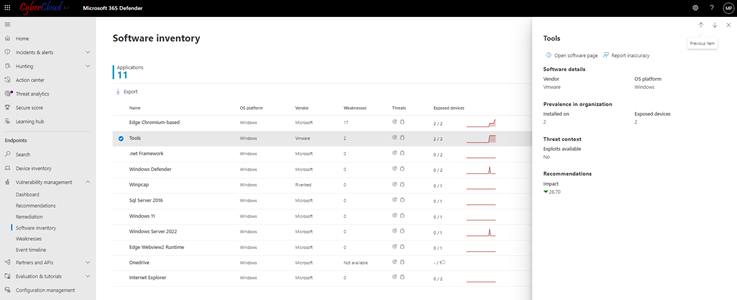

Software inventory (Yazlılım Envanteri)

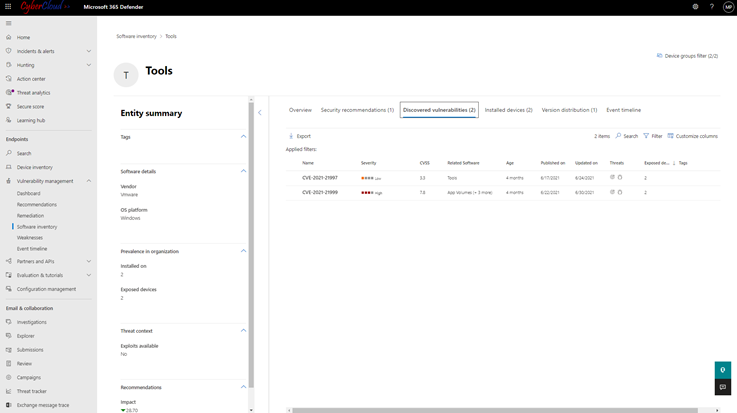

Software inventory (Yazılım envanteri) kısmı en çok sevdiğim kısımlardan birisi aslında nedenine gelecek olursak; Cihazlarınız üzerinde bulunan tüm yazılımların gerçek zamanlı envanterini çıkarıyor. Çıkarılan bu envanterlerde eğer bir zafiyet varsa anlık olarak panoya gönderiyor. Böylece güvenlik ekiplerinin IT yöneticilerinin olaylara anında müdahale etmesini sağlıyor. Bu sayede kuruluşumuz bu zafiyetten doğabilecek sıkıntılardan minimum seviyelerde etkilenmiş oluyor. Şimdi ise Tools adında ki yazılımıma tıklıyorum. Bu sayfada yazılımın üreticisini ve diğer bilgileri görebiliriz. Yine aynı sayfada bulunan Open Software Page butonuna tıklıyorum.

Discovered vulnerabilities (keşfedilen güvenlik açıkları) geldiğimizde CVE kodlarını görebiliyoruz. Hatta ilgili CVE kodlarına tıkladığımızda bu zafiyetten faydalanan artniyetli kişilerin kuruluş içerisinde bu zafiyetten faydalanarak neler yapabileceğini görebiliriz. Yine bu zafiyetten hangi cihazların etkilendiğini ve güvenlik önerilerini görebiliriz.

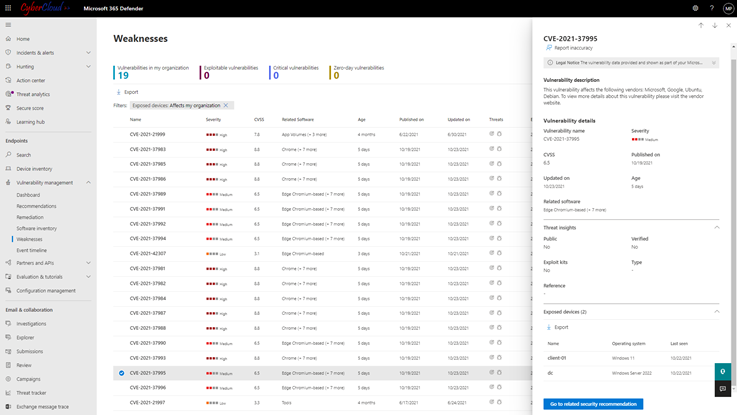

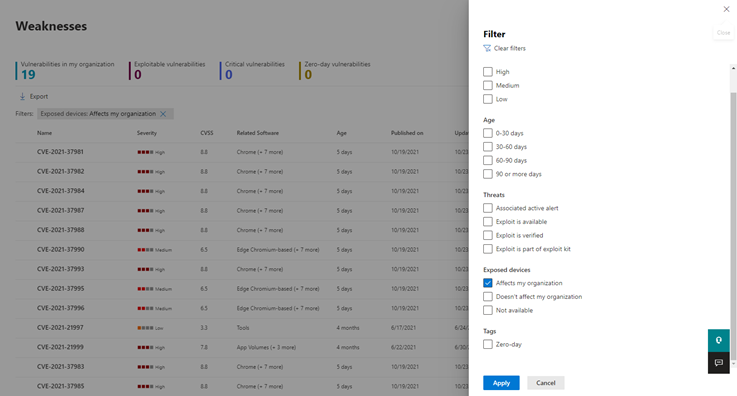

Weaknesses (Zayıf Yönler)

Weaknesses penceresinde ise kuruluşumuzda bulunan tüm cihazların zayıf yönlerini ve CVE kodlarını görebiliriz.

Aslında burada bir çok zafiyet görünmektedir. Bu zafiyetlerin hepsinden kuruluşunuz etkilenmiyor olabilir. Burada filtrelemeler yaparak sadece kuruluşunuzu etkileyen zafiyetleri görebilirsiniz.

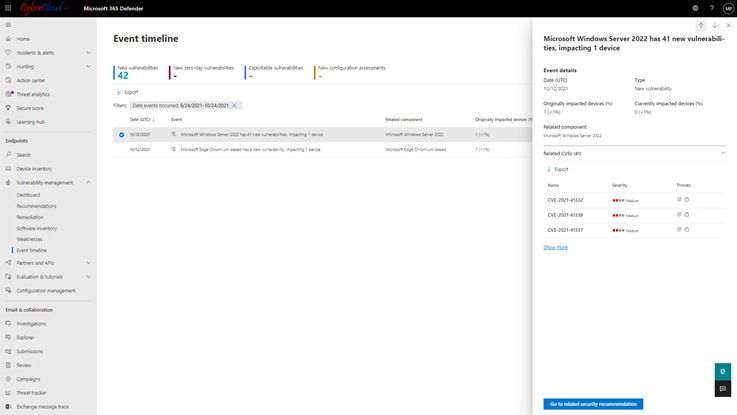

Event timeline (Etkinlik Zaman Çizelgesi)

Etkinlik zaman çizelgesi, yeni güvenlik zafiyetleri veya zafiyetlerden yararlanma yoluyla riskin kuruluşa nasıl sunulduğunu yorumlamanıza yardımcı olan bir risk haber akışıdır. Bu yazımızda anlatacaklarım bu kadar tabii test ortamı olduğu için elimde ki done daha kısıtlı. Sizler gerçek hayatta kullanmaya başladığınızda daha net sonuçlar alacaksınız.

Başka yazılarda görüşmek üzere…